Nowy payload fałszywych faktur

Do CERT Orange Polska codziennie wpada po kilka-kilkanaście maili z „fakturami”, oczekującymi na natychmiastową zapłatę. Wielu z Was zdążyło się do nich przyzwyczaić, zazwyczaj automatycznie po prostu je kasujecie, ale dzięki przysyłanym do nas próbkom zauważyliśmy, że przestępcy rozszerzyli serwowaną zawartość.

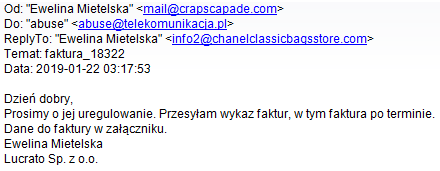

Do tej pory w lwiej części przypadków otwarcie „faktur” kończyło się instalacją bankerów Danabot lub Emotet. Tym razem analiza załącznika maila z poniższego obrazka wykazała znacznie więcej:

Zawarty w archiwum RAR plik __faktura_7539.vbs instaluje bowiem (bez wiedzy użytkownika rzecz jasna) na komputerze ofiary nowy zaufany urząd certyfikacyjny, usuwa także ustawienia proxy. Technicznie rzecz ujmując jest to Trojan Downloader (wykrywalny obecnie przez 10/58 silników na VirusTotal) i licho wie, co może wrzucić na nasz komputer, jednak instalacja własnego CA może sugerować późniejsze próby ataków Man-In-The-Middle za pośrednictwem przeglądarek.

Administratorom zalecamy sinkholowanie domeny hxxps://faxmessageid.xyz. Przestępcom dziękujemy za podsyłanie nowych próbek na naszego Abuse’a 🙂