Po co komuś moje konto na Facebooku?

Wstaję rano, liczę sia… nie, to już nie ten klimat. Wstaję rano: toaleta, prysznic, śniadanie, kawa, Facebook. Szkoła lub praca, zwykłe obowiązki, wdech nosem, wydech ustami, co tam na profilu, ile lajków, kto odpisał. O, na grupie ktoś wrzucił fajną fotkę! Nasza aktywność w mediach społecznościowych coraz częściej nie różni się od realizacji naszych potrzeb fizjologicznych. Od czasu do czasu, raczej rzadko, w uszach zadzwoni „cyberbezpieczeństwo”, ale traktujemy to raczej jako fanaberię wyznawców teorii spiskowych niż realne zagrożenie. Co się nam może przytrafić w tak rutynowych działaniach?

Krok 1, czyli gwałt (którego nie było)

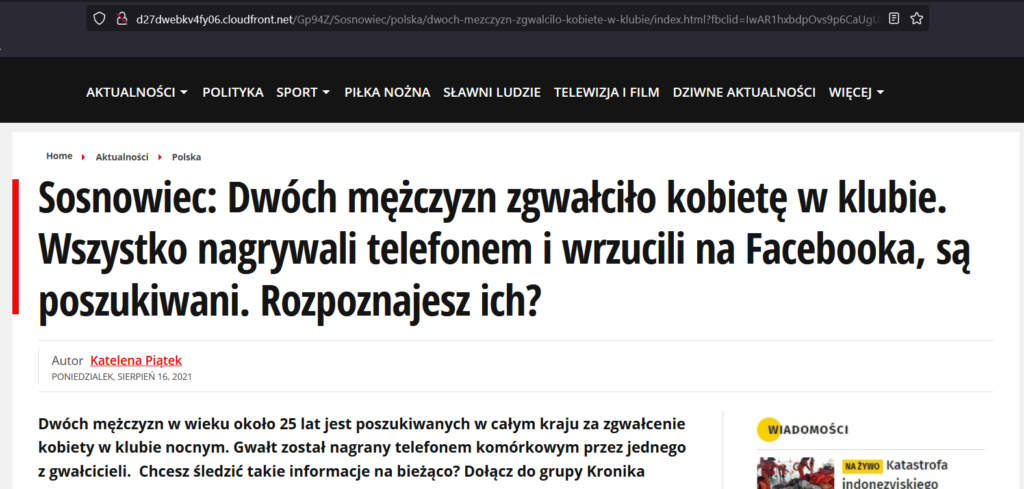

Co jakiś czas – ostatnio raczej częściej niż rzadziej – trafiamy na Facebooku na posty które krzyczą o naszą uwagę. Reagują na nie także inni uczestnicy mediów społecznościowych: niektórzy lubią, inni wspierają, kolejni się troszczą, aż wreszcie są tacy, którzy ubolewają. Ich treść (postów, nie uczestników) odwołuje się do wydarzeń obok których nikt odpowiedzialny nie przejdzie obojętnie. W opisywanym niżej przypadku treść posta krzyczała akurat:

„Dwóch mężczyzn zgwałcilo kobietę w klubie. Są poszukiwani. Rozpoznajesz ich?”.

Czy rozpoznaję? Jeszcze nie wiem, ale… jak to „zgwałciło”! Kto to napisał? Polecił mi ktoś ze znajomych! To jest tak bulwersujące, muszę kliknąć i zobaczyć!

Po kliknięciu naszym oczom ukazuje się już „pełny” artykuł.

Treść brzmi profesjonalnie, jest też wizualnie osadzona w designie dobrze nam znanego i zaufanego portalu internetowego. Dopiero wprawne oko (lub takie od teorii spiskowych) zobaczy, że adres w pasku adresu nie pasuje. I to bardzo nie pasuje…

Ale co mi może zrobić zwykły tekst? Nie wykradną mi pieniędzy od samego czytania. Czytam więc, wściekam się jeszcze bardziej i jako w pełni już zaangażowany emocjonalnie (co ta socjotechnika z ludzi robi!) w temat człowiek, docieram do nagrania. Żeby jednak zobaczyć tak okrutną sytuację zaufany portal musi się upewnić, że mam 18 lat. Jak to zrobić? Dobrze, wystarczy się zalogować do Facebooka, oni na pewno jak sprawdzić, że ja to ja. Nie ma na co czekać, muszę zobaczyć tych zwyrodnialców!

Ciekawe, kto w takich emocjach będzie regularnie spoglądał na pasek adresu? Kto zobaczy, że adres się nie zmienił i strona z Facebookiem ma wspólną tylko grafikę?

Krok 2, czyli łatwa kasa (która nie istnieje)

Kolejny rzut oka na FB przynosi pasjonujące doniesienia z grup, do których się zapisałem. Kolega pisze coś o zarabianiu w internecie. Bzdury pewnie, ale zerknę…

Wygląda jak zwykły post na którym ktoś podzielił się swoją radością. Zamazaliśmy grupę oraz dane nadawcy, ale przecież każdy z nas zna ten widok. Po kliknięciu naszym oczom ukazuje się artykuł (adres: hxxp://pod[nazwa_miasta].xyz/Czytaj/zobacz/) który swoim profesjonalizmem w niczym nie ustępuje temu ze scenki pierwszej. Znany portal, znane logo, znani ludzie mówią o takich rzeczach, że… kto w to uwierzy? Ale przecież z drugiej strony ten mój kolega głupot by na grupę nie wstawiał? Patrzę na komentarze – sporo tego. Są też takie, w których ktoś to wyśmiewa, wątpi – no proszę, czyli jednak prawdziwe! No ale pod spodem wszystko się wyjaśnia (?) i metoda zyskuje na zaufaniu.

Parę (naście? set?) osób w to uwierzy, parę osób uzna, że warto zaryzykować. Zwiedzeni powagą rekomendującego oraz wszystkich bohaterów tej historii dotrą w końcu tam, gdzie dotarliśmy my (żebyście Wy nie musieli – nie róbcie tego w domu!) – do fałszywej bramki płatności. Jeśli podacie na niej dane swojej karty, to raczej nie liczcie na to, że najbliższe zakupy będą udane. Słabo tak jechać na zakupy z pustym portfelem, który dopiero co ogołocili „spryciarze” od phishingu.

Kroki na tej ścieżce są dwa – oba opierają się o zaufanie do… Ciebie! Tak – halo! – do Ciebie mówię! Ludzie, których masz wśród znajomych na Facebooku, mniej lub bardziej Tobie ufają. Jeśli zatem podasz swój login i hasło na podrobionej stronie – wykonasz krok nr 1 i wpuścisz do Waszego kręgu zaufania przestępcę. Nie licz na to, że on tam będzie przez przypadek. Wykorzysta to, by w kroku 2 rozniecić zagrożenie starymi dobrymi metodami manipulacji opisanymi dawno temu przez Roberta Cialdiniego:

- zaufaniem: do ludzi, z których kont piszą przestępcy,

- zaangażowaniem i konsekwencją: wobec swoich własnych poczynań, wszedłem raz więc zerknę dalej,

- autorytetem: portalu którego design „pożyczono”, osób publicznych na które powołują się autorzy artykułu,

- społecznym dowodem słuszności: dzięki liczbie (nieprawdziwych) komentarzy pod tekstem

- ograniczoną dostępnością: oferta jest już właściwie zamykana, to ostatnie wolne miejsca,

- wzajemności: ktoś dał mi szansę wzięcia udziału w takiej promocji, jak zatem mogę się nie odwdzięczyć nie korzystając z niej?

Podczas mojego „śledztwa” znalazłem 5 różnych domen pasujących do wzorca (ostatecznie było ich znacznie więcej – przyp. red.):

hxxp://pod[miastem].xyz/Czytaj/zobacz/

Te już blokujemy dla Was CyberTarcza, tutaj już nikt głowy nie straci. Zróbcie też coś dla nas – nie traćcie jej na Facebooku! Nie dzielcie się niesprawdzonymi treściami, a podejrzane artykuły najlepiej zgłaszajcie do moderacji oraz do nas, (na adres cert.opl@orange.com lub przez formularz na stronie https://cert.orange.pl/! Wspólnie zadbajmy o bezpieczeństwo społeczności, które tworzymy!

To oczywiste, że zło należy piętnować, zaś ludziom, którzy ucierpieli – pomóc. Nie powinniśmy jednak do takiej „pomocy” podchodzić rutynowo. Oszuści znają kierujące nami mechanizmy psychologiczne. Wielu z nich przez lata dopracowywania socjotechnicznych ataków stało się w tej dziedzinie prawdziwymi ekspertami! Dlatego musimy też być świadomi, że podzielenie się nie sprawdzoną informacją bardzo łatwo może wyrządzić komuś krzywdę. A w takiej sytuacji, nawet biorąc pod uwagę, że nie zrobiliśmy tego celowo, de facto pomagamy przestępcom. Dbajmy o nasze cyfrowe włości. Nie otwierajmy przestępcom drzwi do wielu różnych zasobów, nie zawsze tylko naszych!

Grzegorz Boruszewski